Güvenlik araştırmacısı Chaotic Eclipse, Microsoft’a yönelik daha önce paylaştığı BlueHammer ve RedSun açıklarının ardından bu kez iki yeni sıfır gün istismarını yayımladı. Haberlere göre bunlardan en kritik olanı Yellow Key adlı BitLocker açığı; diğeri ise GreenPlasma isimli bir yerel yetki yükseltme yöntemi.

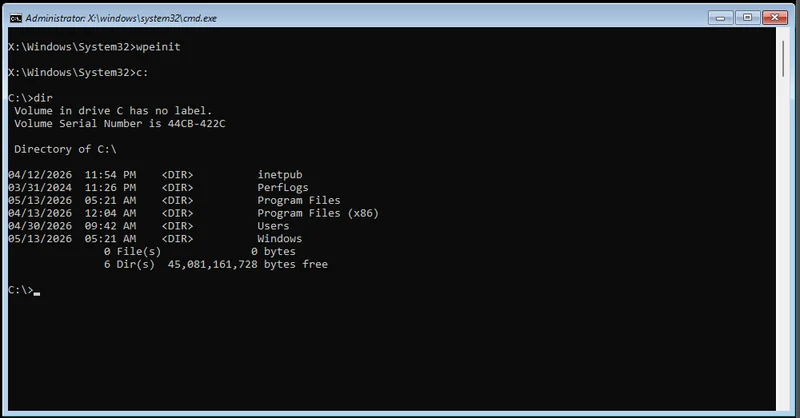

Yellow Key’in en dikkat çekici yanı, kilitli bir BitLocker sürücüsüne tam erişim sağlayabildiğinin iddia edilmesi. Haberde, bu yöntemin yalnızca bazı dosyaların bir USB belleğe kopyalanması ve ardından sistemin Windows Recovery Environment üzerinden yeniden başlatılmasıyla tetiklenebildiği belirtiliyor. Testte, sistemin herhangi bir anahtar sormadan yükseltilmiş komut satırına düştüğü ve daha önce BitLocker ile korunan sürücüye erişim sağlandığı aktarılıyor.

Tom’s Hardware, istismarın kullanım sonrası USB bellekteki dosyaları gizlemesi ya da silmesi nedeniyle bunun bir arka kapı hissi verdiğini de vurguluyor. Haberde Yellow Key’in Windows Server 2022 ve Windows Server 2025’te de çalıştığının bildirildiği, ancak Windows 10’da aynı sonucun alınmadığı ifade ediliyor.

Araştırmacının açıklamasına göre tam TPM+PIN yapılandırması da koruma sağlamayabilir; bu senaryo için ayrıca bir varyant bulunduğu, ancak buna ait tam bir PoC yayımlanmadığı söyleniyor. Bu da özellikle Windows 11’de BitLocker’ın varsayılan olarak daha yaygın kullanılması nedeniyle kurumsal sistemler açısından endişe yaratıyor.

GreenPlasma tarafında ise tam PoC bulunmasa da, açığın CTFMon sürecini kullanarak SYSTEM seviyesinde erişim elde etmeyi hedeflediği belirtiliyor. Bu da standart yönetici yetkisinin de ötesinde, masaüstü sistemlerde ve özellikle sunucularda ciddi risk anlamına geliyor. Haber yayına girdiği sırada Microsoft’tan Yellow Key veya GreenPlasma için resmi bir açıklama gelmiş değil.